Los atacantes han creado un malware único capaz de robar información de sistemas informáticos de organizaciones, equipos de red empresarial y teléfonos móviles

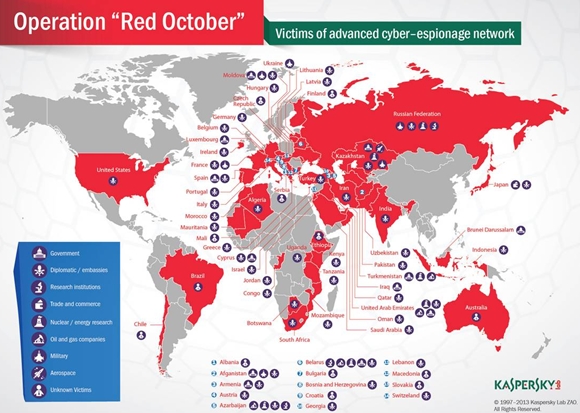

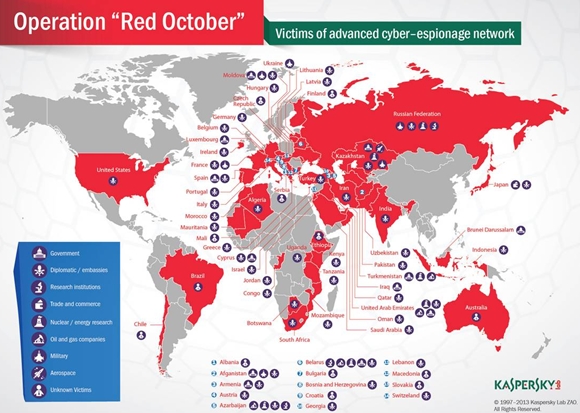

- El objetivo principal de esta campaña se dirige a países de Europa Oriental, las repúblicas de la antigua URSS y países de Asia Central, aunque las víctimas se encuentran en Europa Occidental y América del Norte

- Se han registrado más de 55.000 conexiones de víctimas desde unas 250 direcciones IP infectadas en 39 países. La mayoría de las conexiones procedían de Suiza, seguido por Kazajstán y Grecia. España representa el 2% de las infecciones

Madrid, 14 de enero de 2013 – Kaspersky Lab ha publicado hoy un informe de investigación que identifica una nueva campaña de ciberespionaje dirigida contra organizaciones diplomáticas, centros de investigaciones científicas y organismos gubernamentales en varios países, que lleva operando desde hace al menos cinco años. Esta campaña se dirige principalmente a países de Europa Oriental, las exrepúblicas de la antigua URSS y los países de Asia Central, aunque las víctimas se encuentran en todas partes de Europa Occidental y América del Norte.

El principal objetivo de los creadores era obtener documentación sensible de las organizaciones comprometidas, que incluyeran datos de inteligencia geopolítica, así como credenciales de acceso a sistemas clasificados de ordenadores, dispositivos móviles personales y equipos de red.

En octubre de 2012, el equipo de expertos de Kaspersky Lab inició una investigación, a raíz de una serie de ataques dirigidos contra redes informáticas internacionales de distintas agencias de servicios diplomáticos. Según el informe de análisis de Kaspersky Lab, la Operación Octubre Rojo, también llamada “Rocra” por sus siglas en inglés, todavía sigue activa y lleva operando desde 2007.

Principales datos:

Red de Ciberespionaje Avanzado Octubre Rojo: Los ataques han estado activos por lo menos desde 2007 y se han centrado en las agencias diplomáticas y gubernamentales de diversos países de todo el mundo, además de instituciones de investigación, grupos energéticos y nucleares, comercio y objetivos aeroespaciales. Los atacantes Octubre Rojo diseñaron su propio malware, identificado como «Rocra», que tiene su propia arquitectura modular única compuesta por extensiones, módulos maliciosos para robo de información y puertas traseras.

Los ciberdelicuentes usaban la información extraída de redes infectadas para tener acceso a sistemas adicionales. Por ejemplo, las credenciales robadas se recogían en una lista que se reutilizaba cuando los atacantes necesitan acceso a nuevos sistemas.

Para controlar la red de equipos infectados, crearon más de 60 nombres de dominio y los hospedaron en varios servidores de diferentes países, principalmente en Alemania y Rusia. El análisis del C&C realizado por Kaspersky Lab muestra que la infraestructura de la cadena de servidores estaba trabajando como proxies (equipos intermedios) para ocultar la ubicación del servidor de control principal.

La información robada de los sistemas incluye documentos con las extensiones: txt, csv, eml, doc, vsd, sxw, odt, docx, rtf, pdf, mdb, xls, wab, rst, xps, iau, cif, key, crt, cer, hse, pgp, gpg, xia, xiu, xis, xio, xig, acidcsa, acidsca, aciddsk, acidpvr, acidppr, acidssa. La extensión “acid” concretamente aparece para referirse al software clasificado «Acid Cryptofiler» utilizado por entidades como la Unión Europea o la OTAN para cifrar sus archivos.

Víctimas infectadas

Los ciberdlincuentes atacaban los equipos de las víctimas mediante una campaña de phishing personalizada que incluía un troyano en un archivo adjunto. El troyano instalaba el malware a través de explotar vulnerabilidades de seguridad dentro de Microsoft Office y Microsoft Excel.

Algunos de estos exploits se han localizado en otras campañas de ciberataques, como las realizadas contra los activistas del Tíbet y contra el sector energético en Asia. En este caso, la única variación introducida en el documento utilizado por Rocra se encuentra en el ejecutable integrado que los atacantes sustituyeron por su propio código.

Tenemos algunas pistas que pueden indicar que los desarrolladores del código malicioso utilizaban el idioma Ruso. En particular, uno de los comandos en el troyano cambia el código de página de un equipo infectado a 1251, código requerido para representar fuentes cirílicas.

Organizaciones y víctimas objetivo

Los expertos de Kaspersky Lab emplearon dos métodos para analizar las víctimas afectadas. Para ello, primero utilizaron las estadísticas de detección de Kaspersky Security Network (KSN), un servicio de seguridad basado en la nube incluido en los productos de Kaspersky para reportar telemetría e implementar protección avanzada para las amenazas a través de listas negras y reglas heurísticas.

KSN detectó el código del exploit utilizado por esta campaña en 2011, lo que ha permitido al equipo de expertos de Kaspersky Lab rastrear detecciones relacionadas con Rocra. El segundo método utilizado por el equipo de investigación fue crear un servidor sinkhole para poder monitorizar los equipos infectados conectándose a los servidores C2 de Rocra. Los datos recopilados por ambos métodos fructificaron en dos formas independientes de correlacionar y confirmar sus hallazgos:

- KSN estadísticas: se detectaron varios cientos de sistemas únicos infectados a través de los datos de KSN, con foco en múltiples embajadas, redes gubernamentales y organizaciones, institutos de investigación científica y consulados. Según los datos de KSN, la mayoría de las infecciones fueron identificadas sobre todo en Europa del Este, pero otras infecciones también en América del Norte y los países de Europa occidental, como Suiza y Luxemburgo

- Estadísticas Sinkhole: el análisis del sinkhole de Kaspersky Lab se llevó a cabo desde noviembre de 2012 a enero de 2013. Durante ese tiempo, se registraron más de 55.000 conexiones desde unas 250 direcciones IP infectadas registradas en 39 países. La mayoría de las conexiones IP infectadas procedían de Suiza, seguido por Kazajstán y Grecia. España representa el 2% de las infecciones.

Malware Rocra: arquitectura única y características

Los atacantes crearon una plataforma de ataque multifuncional que incluía diferentes extensiones y archivos maliciosos diseñados para adaptarse rápidamente a la configuración de distintos sistemas y extraer la inteligencia de los equipos infectados. Esta plataforma es única de Rocra y no había sido identificada por Kaspersky Lab en ninguna campaña de ciberespionaje previa. Entre sus características más destacadas se encuentran:

- Módulo de resurrección: un único módulo permite a los atacantes “resucitar” los equipos infectados. El módulo está embebido en un plug in dentro de Adobe Reader y en la instalación de Microsoft Office, y proporciona al cibercriminal una fórmula para poder re-acceder a los sistemas objetivo del ataque en caso de que el cuerpo principal del malware sea detectado y eliminado o si el sistema es parcheado. Una vez que los C2s están operativos de nuevo, el atacante envía un documento especializado (PDF o Office) a los equipos de las víctimas vía email y el malware se activa de nuevo.

- Módulos criptográficos de espionaje avanzado: el principal objetivo de los módulos de espionaje es el robo de información. Incluye archivos de diferentes sistemas criptográficos, como Acid Cryptofiler, que es conocido por ser utilizado en organizaciones como la OTAN, la Unión Europea, el Parlamento Europeo y la Comisión Europea desde el verano de 2011 para proteger información sensible.

- Dispositivos móviles: además de atacar estaciones de trabajo tradicionales, el malware es capaz de robar datos de dispositivos móviles, como smartphones (iPhone, Nokia y Windows Mobile). El malware también es capaz de robar información sobre la configuración de equipos en redes corporativas como routers o switches, así como archivos borrados de discos duros externos.

- Identificación del atacante: en base al registro de datos en los servidores C2 y de los numerosos artefactos que se dejan en los ejecutables del malware, existe una importante evidencia técnica que indica que los atacantes tienen orígenes relacionados con el idioma ruso. Además, los ejecutables utilizados eran desconocidos hasta hace poco y no han sido identificados por los expertos de Kaspersky Lab en análisis de ataques de ciberespionaje previos.

[smartads]

Kaspersky Lab, en colaboración con organizaciones internacionales, agentes de ejecución de la ley y CERTs (equipos de respuesta a emergencias informáticas) continúa su investigación sobre Rocra facilitando su conocimiento técnico y sus recursos para procesos de resolución y mitigación.

A Kaspersky Lab le gustaría expresar su agradecimiento a: US-CERT, el CERT Rumano y Bielorruso por su ayuda con la investigación.

Los productos Kaspersky Lab detectan el malware Rocra,clasificado como Backdoor.Win32.Sputnik, lo bloquean y desactivan

Más información: http://www.securelist.com/en/blog/785/The_Red_October_Campaign_An_Advanced_Cyber_Espionage_Network_Targeting_Diplomatic_and_Government_Agencies

Pagar con smartphone conquista el sector de la restauración

Pagar con smartphone conquista el sector de la restauración  Demanda creciente de privacidad y conectividad sin restricciones

Demanda creciente de privacidad y conectividad sin restricciones  ¿Qué son las pantallas inteligentes?

¿Qué son las pantallas inteligentes?  La importancia de la localización de software y contenidos audiovisuales en el mundo digital actual

La importancia de la localización de software y contenidos audiovisuales en el mundo digital actual  La Revolución de las Aplicaciones móviles: Un Análisis Exhaustivo

La Revolución de las Aplicaciones móviles: Un Análisis Exhaustivo  Tecnología y Movilización en la Transformación Social

Tecnología y Movilización en la Transformación Social